https://www.fromoldbooks.org/Evers-SteamAndTheSteamEngine/pages/302-switches-railway-points/'nIs it a #switch or a set of #points ?

Uncategorized

1

Posts

1

Posters

8

Views

-

https://www.fromoldbooks.org/Evers-SteamAndTheSteamEngine/pages/302-switches-railway-points/

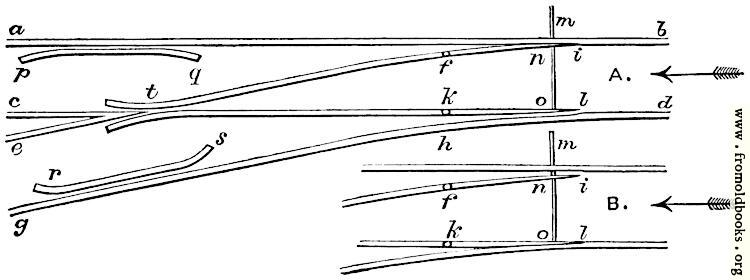

Is it a #switch or a set of #points ? Depends on where you live for one thing.

The design of a system to merge two sets of tracks so that a train can go on either has not really changed much in the past 150 years, at least in the overall design.

I love these old Victorian diagrams with the letters (call-outs as they say in tech publishing) that tie in to the descriptions.

#fobo #vintageArt #diagram #railroad #railway #RailwayTrack #GIMP #GIMP3 #Gimp_3 #monochrome

-

undefined oblomov@sociale.network shared this topic on

undefined oblomov@sociale.network shared this topic on